In einer digitalisierten Gesellschaft hinterlässt jede Interaktion Spuren. Ob beim Versenden einer E-Mail, beim Zugriff auf eine Cloud-Plattform oder beim Betreten eines geschützten Netzwerks – sämtliche Handlungen erzeugen Daten, die ausgewertet werden können. Unternehmen, Behörden und Privatpersonen stehen vor der Herausforderung, sich gegen Cyberangriffe, Datenmissbrauch und Spionage zu schützen. IT-Forensik entwickelt sich dabei zur Schlüsseldisziplin im Kampf gegen digitale Kriminalität und spielt eine entscheidende Rolle bei der Aufklärung komplexer Vorfälle.

Warum IT-Forensik immer wichtiger wird

Der wirtschaftliche Schaden durch Cyberangriffe lag laut dem Digitalverband Bitkom im Jahr 2023 allein in Deutschland bei über 200 Milliarden Euro. Immer häufiger geraten mittelständische Unternehmen ins Visier, da sie häufig schlechter geschützt sind als Konzerne. Doch auch Privatpersonen sehen sich zunehmend Bedrohungen wie Identitätsdiebstahl, Erpressungstrojanern oder Social Engineering ausgesetzt. Die digitale Forensik bietet die Möglichkeit, nachträglich Beweise zu sichern, Verantwortliche zu identifizieren und rechtlich belastbare Analysen vorzulegen.

Der Wandel vom reaktiven zum proaktiven Handeln

Lange Zeit wurde IT-Forensik nur dann eingesetzt, wenn der Schaden bereits entstanden war. Heute verändert sich der Ansatz. Unternehmen etablieren forensische Prozesse als Teil ihrer Sicherheitsstrategie, um Angriffe frühzeitig zu erkennen und bereits laufende Sicherheitsverletzungen zu analysieren, bevor größerer Schaden entsteht. Auch im Bereich der Incident Response ist IT-Forensik unverzichtbar, denn sie liefert die entscheidenden Hinweise zur Ursache eines Vorfalls und ermöglicht eine gezielte Reaktion.

Komplexität der digitalen Tatorte

Digitale Spuren entstehen auf einer Vielzahl von Geräten: Notebooks, Smartphones, Servern, Netzwerkspeichern und Cloud-Systemen. Hinzu kommen unterschiedliche Betriebssysteme, Dateiformate und Protokolle, die analysiert werden müssen. Die Herausforderung besteht darin, relevante Informationen aus einer gewaltigen Datenmenge herauszufiltern, ohne dabei die Integrität der Beweise zu gefährden. Forensiker müssen daher nicht nur technisch versiert sein, sondern auch juristische Rahmenbedingungen und forensische Standards beachten.

Rechtliche Anforderungen an digitale Beweise

Damit Ergebnisse der IT-Forensik vor Gericht verwendet werden können, müssen bestimmte Anforderungen erfüllt sein. Dazu gehört unter anderem die lückenlose Dokumentation der Beweissicherung, die Einhaltung von Chain-of-Custody-Verfahren sowie der Einsatz forensisch zugelassener Tools. Schon kleinste Fehler im Umgang mit digitalen Beweisen können dazu führen, dass diese rechtlich nicht verwertbar sind. Daher ist fundiertes Fachwissen und eine strukturierte Vorgehensweise essenziell. Im besten Fall engagiert man einen Experten, wie diese Detektei Ulm, um bei der Beweissicherung keinen Fehler zu machen.

Anwendungsgebiete jenseits der Kriminalistik

IT-Forensik findet nicht nur in Strafverfahren Anwendung. Auch in unternehmerischen Kontexten wird sie eingesetzt, etwa zur Aufklärung interner Verstöße, zur Analyse von Industriespionage oder bei Compliance-Prüfungen. Darüber hinaus gewinnen forensische Analysen bei Versicherungsfällen und Vertragsstreitigkeiten an Bedeutung. Selbst im privaten Umfeld können IT-Forensiker eingesetzt werden, beispielsweise bei Cybermobbing, Rufschädigung oder digitalem Betrug.

Technologischer Fortschritt als Herausforderung

Die rasante Entwicklung neuer Technologien stellt IT-Forensiker vor immer neue Aufgaben. Verschlüsselungstechniken werden komplexer, Cloud-Infrastrukturen fragmentieren Daten und Künstliche Intelligenz erzeugt immer schwerer identifizierbare Fälschungen. Gleichzeitig wächst das Datenvolumen exponentiell, was die Analyse zunehmend erschwert. Die IT-Forensik muss sich permanent weiterentwickeln, um mit den Methoden und Werkzeugen der Täter Schritt halten zu können.

Digitale Spurensicherung im Spannungsfeld zwischen Technik und Ethik

Die Analyse persönlicher Daten ist ein hochsensibles Thema. IT-Forensiker müssen stets die Balance zwischen Aufklärung und Datenschutz wahren. Besonders bei der Untersuchung von Mitarbeitern oder Kunden ist die Einhaltung gesetzlicher Vorschriften, etwa der DSGVO, unerlässlich. Auch ethische Fragen spielen eine Rolle: Wie weit darf eine Analyse gehen, ohne die Privatsphäre zu verletzen? Wo beginnt die Verantwortung des Forensikers und wo endet sie?

Zusammenarbeit von IT-Experten, Juristen und Sicherheitsdiensten

Die Arbeit eines IT-Forensikers ist selten isoliert. Oft agieren sie im Zusammenspiel mit IT-Abteilungen, Sicherheitsbeauftragten und Rechtsanwälten. Nur durch interdisziplinäre Zusammenarbeit lassen sich komplexe Vorfälle vollständig aufklären. In besonderen Fällen werden auch externe Sicherheitsdienste oder spezialisierte Detekteien hinzugezogen, um die digitale Analyse mit physischer Überwachung oder klassischer Recherchearbeit zu ergänzen.

Ausblick auf die kommenden Abschnitte

Die Einführung hat verdeutlicht, welche Rolle IT-Forensik in der heutigen digitalen Welt spielt. In den folgenden Abschnitten wird detailliert auf die zentralen Methoden, Werkzeuge und Herausforderungen eingegangen, die diese Disziplin so komplex und zugleich unverzichtbar machen. Ziel ist es, ein tiefgreifendes Verständnis dafür zu entwickeln, wie digitale Spuren gesichert, analysiert und in rechtlich verwertbare Beweise transformiert werden.

Ursprung und Entwicklung der IT-Forensik

Die digitale Forensik hat ihre Wurzeln in den 1980er Jahren, als mit der Verbreitung von Computern auch digitale Straftaten zunahmen. Anfangs konzentrierte sich die Analyse auf einfache Dateisysteme und lokale Speichergeräte. Heute umfasst sie eine Vielzahl technischer, rechtlicher und organisatorischer Verfahren, die sich ständig weiterentwickeln. Die fortschreitende Digitalisierung hat IT-Forensik zu einem unverzichtbaren Bestandteil moderner Sicherheitssysteme gemacht, sowohl im öffentlichen als auch im privaten Sektor.

Abgrenzung zu verwandten Disziplinen

Im Gegensatz zur klassischen Kriminaltechnik, die sich mit physischen Spuren befasst, analysiert die IT-Forensik ausschließlich digitale Artefakte. Sie grenzt sich klar von Bereichen wie der Informationssicherheit ab, obwohl es Überschneidungen gibt. Während Sicherheitsteams Bedrohungen verhindern oder eindämmen, konzentriert sich die Forensik auf die lückenlose Aufklärung von Vorfällen. Ziel ist stets die Sicherung und Auswertung elektronischer Spuren, die als Beweise dienen oder für die Rekonstruktion eines Ablaufs genutzt werden können.

Rolle der IT-Forensik in der Aufklärung

Digitale Spuren können Hinweise auf Ursprung, Ablauf und Motivation eines Vorfalls liefern. Forensiker analysieren unter anderem Zugriffsprotokolle, Dateiveränderungen, Systemzeiten und Netzwerkverbindungen. Diese Daten lassen sich mit technischen Methoden rekonstruieren, zeitlich einordnen und zu einem Gesamtbild zusammensetzen. Besonders wertvoll wird IT-Forensik, wenn Täter ihre Spuren verwischen wollen – denn oft bleiben selbst nach dem Löschen noch Reste auf Datenträgern zurück, die sich mit geeigneter Technik auslesen lassen.

Technische Grundlagen und forensische Prinzipien

Forensische Untersuchungen folgen strikten Regeln, um die Integrität der Daten zu gewährleisten. Ein zentrales Prinzip ist die Unveränderbarkeit: Es wird nie direkt auf dem Originaldatenträger gearbeitet, sondern stets mit exakten Kopien, sogenannten Images. Zudem muss jede Handlung dokumentiert werden, um die Nachvollziehbarkeit zu sichern. Diese Sorgfalt unterscheidet die IT-Forensik von regulären Systemanalysen und stellt sicher, dass die gewonnenen Informationen rechtlich nutzbar bleiben.

Anwendung in Wirtschaft und Industrie

Unternehmen setzen IT-Forensik ein, um Datenabflüsse, Vertragsverletzungen oder Sabotageversuche aufzuklären. Dabei geht es nicht nur um die Identifikation von Tätern, sondern auch um die Bewertung des Schadensausmaßes und die Optimierung interner Prozesse. Besonders in regulierten Branchen wie dem Finanzwesen oder der Medizintechnik spielt die digitale Spurensicherung eine zentrale Rolle. Sie dient als Instrument zur Einhaltung von Vorschriften und zur Absicherung gegen wirtschaftliche Risiken.

Ermittlungen im privaten Umfeld

Auch außerhalb von Organisationen findet IT-Forensik zunehmend Anwendung. Im Fall von Online-Erpressung, Belästigung oder digitalen Nachbarschaftskonflikten bietet sie eine technische Möglichkeit zur Beweissicherung. Bei Auseinandersetzungen im Familien- oder Erbschaftskontext können E-Mails, Chatverläufe oder digitale Dokumente entscheidende Hinweise liefern. Die digitale Forensik erlaubt es, manipulative Eingriffe sichtbar zu machen und die Authentizität von Dateien zu überprüfen.

Herausforderungen durch Verschlüsselung und Cloud-Dienste

Moderne Verschlüsselungstechnologien stellen Forensiker vor komplexe Aufgaben. Zwar bieten sie den Nutzern Schutz, erschweren jedoch die Analyse verdächtiger Systeme erheblich. Gleiches gilt für Cloud-Infrastrukturen, bei denen Daten auf verschiedene physische Standorte verteilt sind. Ohne direkten Zugriff auf die Server müssen alternative Wege gefunden werden, um relevante Informationen zu sichern. Der Zugriff auf Log-Daten, Metainformationen und synchronisierte Geräte kann dabei wertvolle Erkenntnisse liefern.

Rechtliche Dimension und internationale Unterschiede

IT-Forensik bewegt sich stets im Spannungsfeld zwischen Datenschutz und Beweissicherung. In Deutschland gelten strenge gesetzliche Regelungen, insbesondere bei der Analyse personenbezogener Daten. Die Einhaltung der DSGVO ist für forensische Untersuchungen essenziell. Gleichzeitig gibt es länderspezifische Unterschiede, etwa bei der Frage, unter welchen Bedingungen Ermittlungsbehörden oder private Dienstleister auf digitale Informationen zugreifen dürfen. Diese Vielfalt erfordert fundierte juristische Kenntnisse und internationale Abstimmung bei grenzüberschreitenden Fällen.

Bedeutung im Kontext von Compliance und Governance

Digitale Forensik ist ein wichtiger Bestandteil moderner Unternehmensführung. Sie hilft, Verstöße gegen interne Richtlinien oder externe Vorgaben frühzeitig zu erkennen und systematisch aufzuklären. In Verbindung mit sogenannten Governance-Strukturen lässt sich nachvollziehen, ob Verantwortlichkeiten eingehalten wurden. IT-Forensik ermöglicht es, Prozesse transparent zu machen, Haftungsrisiken zu minimieren und Vertrauen bei Investoren oder Aufsichtsbehörden aufzubauen.

Schnittstellen zu anderen Fachbereichen

Die Arbeit digitaler Forensiker ist eng vernetzt mit anderen Spezialgebieten. Dazu gehören IT-Sicherheit, Recht, Betriebswirtschaft und teilweise sogar Psychologie. Besonders bei internen Untersuchungen in Unternehmen spielt das Zusammenspiel verschiedener Abteilungen eine entscheidende Rolle. Während IT-Abteilungen technische Zugänge bereitstellen, liefern Rechtsabteilungen den rechtlichen Rahmen und definieren die Grenzen des Eingriffs. Die enge Zusammenarbeit ist entscheidend für den Erfolg komplexer Untersuchungen.

Digitale Spurensicherung als präzise Wissenschaft

IT-Forensiker arbeiten systematisch, zielgerichtet und unter streng kontrollierten Bedingungen. Die Grundlage jeder Untersuchung bildet die exakte Erfassung und Sicherung relevanter Daten. Dieser Prozess erfolgt nach klar definierten Standards, da bereits kleinste Änderungen die Beweiskraft gefährden können. Der erste Schritt besteht meist darin, betroffene Systeme gegen Veränderungen abzusichern, etwa durch physische Isolierung oder Sperrung des Netzwerks. Anschließend werden forensische Kopien erstellt, sogenannte Images, auf deren Basis sämtliche weiteren Analysen stattfinden.

Die Wiederherstellung gelöschter Informationen

Gelöschte Dateien verschwinden in den meisten Fällen nicht endgültig von einem Speichermedium, sondern werden lediglich als überschreibbar markiert. Mithilfe spezieller Werkzeuge lassen sich diese Daten rekonstruieren, solange sie nicht durch neue Inhalte ersetzt wurden. Forensiker analysieren Dateisysteme wie NTFS, FAT oder ext4 und suchen gezielt nach Fragmenten, Metadaten oder sogenannten Slack Spaces, um Informationen zusammenzusetzen. Auch aus Zwischenspeichern, temporären Dateien oder Wiederherstellungsfunktionen können relevante Inhalte extrahiert werden.

Analyse versteckter und verschlüsselter Dateien

Cyberkriminelle verschleiern ihre Aktivitäten häufig durch den Einsatz von Verschlüsselung oder das Verstecken von Dateien in nicht standardisierten Formaten. IT-Forensiker nutzen in solchen Fällen spezialisierte Software, um Containerdateien zu öffnen, Passwortverschlüsselungen zu knacken oder Datenströme auf verdächtige Muster zu untersuchen. Auch steganografische Techniken, bei denen Daten beispielsweise in Bildern versteckt werden, können enttarnt werden. Die Analyse erfolgt unter Verwendung kryptographischer Verfahren, Hash-Vergleiche und Signaturdatenbanken.

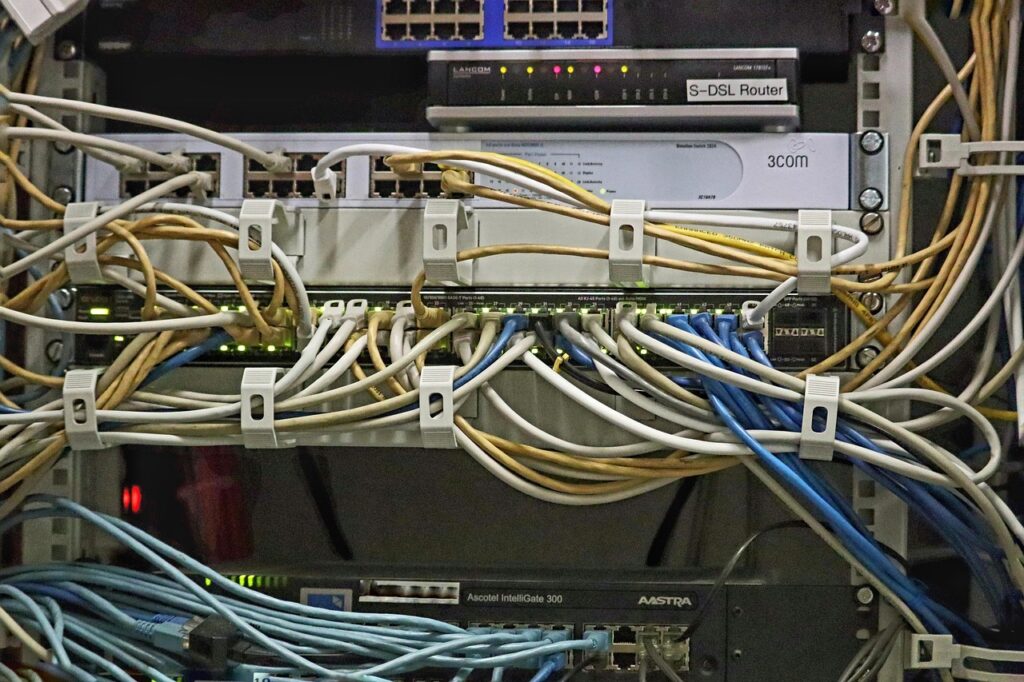

Netzwerkanalyse zur Rekonstruktion von Verbindungen

Digitale Kommunikation hinterlässt vielfältige Spuren auf Netzwerkebene. Diese reichen von IP-Adressen über Zeitstempel bis hin zu übertragenen Inhalten. IT-Forensiker untersuchen Netzwerkprotokolle wie TCP/IP, DNS oder HTTP, um Angriffsmuster zu erkennen und Datenflüsse zurückzuverfolgen. Auch der Einsatz sogenannter Packet Sniffer erlaubt die Echtzeitüberwachung und Archivierung von Netzwerkverkehr. Besonders bei Angriffen über das Internet lassen sich so Verursacher identifizieren oder Verbindungen zu bekannten Bedrohungsquellen herstellen.

Protokolldateien als Quelle für chronologische Rekonstruktionen

Systeme und Anwendungen erzeugen kontinuierlich Protokolle, die den Ablauf von Prozessen dokumentieren. Diese Logs sind für IT-Forensiker von unschätzbarem Wert, da sie Aufschluss über Benutzeraktivitäten, Systemfehler oder sicherheitsrelevante Ereignisse geben. Analysiert werden unter anderem Ereignisprotokolle, Webserver-Logs, Datenbank-Transaktionen und Authentifizierungsverläufe. Durch den Vergleich mehrerer Logquellen lassen sich Zeitachsen rekonstruieren, die den genauen Ablauf eines Vorfalls nachvollziehbar machen.

Arbeitsspeicher als flüchtige Beweisquelle

Während Festplatten dauerhafte Informationen speichern, enthält der Arbeitsspeicher temporäre, oft sicherheitsrelevante Daten, die nach dem Ausschalten verloren gehen. IT-Forensiker nutzen deshalb spezielle Tools, um Snapshots des RAMs zu erstellen und auszuwerten. So können laufende Prozesse, geöffnete Dateien, aktive Netzwerksitzungen oder auch nicht gespeicherte Passwörter identifiziert werden. Die Analyse flüchtiger Daten erfordert besondere Expertise, da sie tiefere Systemkenntnisse und das Verständnis der Speicherarchitektur voraussetzt.

Zeitliche Einordnung von Aktivitäten

Die Zuordnung von Ereignissen zu einem konkreten Zeitpunkt ist ein zentrales Ziel forensischer Arbeit. IT-Systeme verwenden sogenannte Timestamps, um Aktionen zu datieren. Diese Zeitstempel werden in verschiedenen Formaten gespeichert, etwa als Unix Time oder ISO 8601. Forensiker nutzen sie, um Manipulationen zu erkennen oder den Ablauf eines Angriffs zu rekonstruieren. Besonders wichtig ist die Synchronisierung von Systemuhren, da asynchrone Zeitangaben zu Fehlinterpretationen führen können. Der Abgleich erfolgt oft über Network Time Protocols oder durch Vergleich mit externen Quellen.

Der Einsatz virtueller Maschinen zur Nachstellung von Szenarien

Zur Prüfung verdächtiger Dateien oder zur Analyse schädlicher Programme nutzen IT-Forensiker abgeschottete virtuelle Umgebungen. In diesen Sandboxes können Anwendungen gefahrlos ausgeführt und ihr Verhalten beobachtet werden. Die Simulation erlaubt Rückschlüsse auf Funktionsweise, Kommunikationsverhalten oder mögliche Schäden. Gleichzeitig verhindert sie die Ausbreitung von Malware im produktiven System. Diese Technik ist besonders effektiv bei der Untersuchung von Zero-Day-Exploits oder polymorphen Schadprogrammen.

Einsatz forensischer Tools mit gerichtsfester Dokumentation

Zur Durchführung komplexer Analysen greifen IT-Forensiker auf professionelle Softwarelösungen zurück. Diese Anwendungen bieten standardisierte Workflows, automatisierte Auswertung und revisionssichere Protokollierung. Typische Werkzeuge sind EnCase, Autopsy, X-Ways oder FTK. Sie ermöglichen die Analyse großer Datenmengen, unterstützen bei der Filterung und priorisieren auffällige Inhalte. Für den gerichtlichen Einsatz ist entscheidend, dass sämtliche Schritte lückenlos dokumentiert und jederzeit reproduzierbar sind.

Priorisierung und Bewertung von Beweisstücken

Nicht jede gefundene Datei ist für eine Untersuchung von Relevanz. IT-Forensiker müssen in der Lage sein, die Beweiskraft einzelner Informationen zu beurteilen. Dazu gehört die Bewertung der Herkunft, die Einordnung im Kontext und die technische Integrität. Auch die Korrelation mit anderen Beweisen spielt eine Rolle. Ziel ist eine nachvollziehbare Argumentationslinie, die es erlaubt, Schlussfolgerungen auf belastbarer Datenbasis zu ziehen. Diese Bewertung erfordert ein hohes Maß an Erfahrung, da technische Auffälligkeiten nicht immer kriminelle Absicht bedeuten.

Digitale Werkzeuge für gerichtsfeste Analysen

Forensische Softwarelösungen bilden das technische Rückgrat jeder digitalen Untersuchung. Ihre primäre Aufgabe besteht darin, Daten strukturiert und verlustfrei zu extrahieren, zu analysieren und in gerichtsfester Form aufzubereiten. Die Qualität und Aussagekraft eines Gutachtens hängt direkt von der Auswahl der Tools ab, denn jede Software besitzt spezifische Stärken und Einsatzbereiche. Die Entscheidung, welche Programme verwendet werden, richtet sich nach den Zielen der Analyse, der Art der zu untersuchenden Geräte und der erwarteten Datenmenge.

EnCase als Branchenstandard in der Computerforensik

EnCase gehört zu den etabliertesten Plattformen in der digitalen Forensik. Die Software bietet umfassende Funktionen zur Sicherung und Analyse von Festplatteninhalten und wird vor allem von Behörden und Sicherheitsdiensten verwendet. Sie ermöglicht das Anfertigen exakter Abbilder physischer und logischer Datenträger, unterstützt die Untersuchung gängiger Dateisysteme und erlaubt die automatisierte Suche nach Mustern, Schlüsselwörtern und Anomalien. Dank der modularen Architektur lässt sich EnCase auf verschiedenste Anforderungen anpassen, von der Einzelplatzanalyse bis hin zur netzwerkweiten Ermittlung.

FTK für strukturierte Datenanalyse und Verarbeitung großer Datenmengen

Das Forensic Toolkit (FTK) zeichnet sich durch seine hohe Leistungsfähigkeit bei der Verarbeitung umfangreicher Datensätze aus. Besonders bei der Analyse ganzer Unternehmensnetzwerke oder bei Ermittlungen mit vielen digitalen Endgeräten bietet FTK eine performante Plattform. Die integrierte Datenbanktechnologie ermöglicht das schnelle Indizieren und Suchen in Millionen von Dateien, ohne dass die Übersicht verloren geht. Zusätzlich liefert FTK visuelle Aufbereitungen, etwa Kommunikationsdiagramme oder Dateiverknüpfungen, die komplexe Zusammenhänge aufdecken helfen.

X-Ways Forensics für detaillierte Dateisystemanalyse

X-Ways Forensics ist ein leistungsstarkes Tool für tiefgehende Dateisystemanalysen, das aufgrund seiner schlanken Struktur und Effizienz besonders bei Einzelfalluntersuchungen beliebt ist. Die Software erlaubt es, ungewöhnliche Dateiformate zu interpretieren, fragmentierte Dateien wiederherzustellen und auch ungewöhnlich strukturierte Partitionen zu analysieren. Forensiker schätzen die Möglichkeit, über Skripte individuelle Workflows zu gestalten und Analysen zu automatisieren. Auch bei begrenzten Ressourcen liefert X-Ways verlässliche Ergebnisse.

Autopsy als Open-Source-Alternative für Einsteiger und Profis

Autopsy bietet als quelloffene Lösung eine frei verfügbare und dennoch funktionsreiche Plattform für digitale Spurensicherung. Das Tool eignet sich besonders für Bildungseinrichtungen, kleinere Unternehmen oder forensische Labore mit begrenztem Budget. Es unterstützt gängige Dateisysteme, bietet Module zur E-Mail- und Timeline-Analyse und ermöglicht die Auswertung mobiler Endgeräte. Durch die aktive Entwicklergemeinschaft wird Autopsy regelmäßig erweitert und aktualisiert, was eine flexible Anpassung an neue Anforderungen ermöglicht.

Wireshark für Netzwerkforensik in Echtzeit

Wireshark ist ein Analysewerkzeug für den Netzwerkverkehr und gilt als Industriestandard für die Untersuchung von Paketdaten. Es ermöglicht die detaillierte Analyse von Protokollen, Verbindungsdaten und Kommunikationsinhalten. IT-Forensiker nutzen Wireshark zur Aufdeckung verdächtiger Aktivitäten, zur Untersuchung von Datenabflüssen oder zur Analyse von Angriffsmustern. Besonders bei Vorfällen, die über Remotezugriffe oder schädliche Netzwerkverbindungen erfolgen, liefert das Tool entscheidende Hinweise zur Rekonstruktion der Ereignisse.

Volatility Framework für Speicherforensik

Das Volatility Framework ist auf die Analyse von Arbeitsspeicherabbildern spezialisiert. Es bietet umfangreiche Funktionen zur Extraktion flüchtiger Informationen wie laufende Prozesse, offene Ports, verschlüsselte Sessions oder geladene Treiber. Da viele Spuren nach einem Systemneustart verloren gehen, ist Volatility unverzichtbar für zeitkritische Untersuchungen. Die Software arbeitet modular und erlaubt die gezielte Anwendung spezialisierter Analyse-Plugins für unterschiedliche Betriebssysteme und Architekturen.

Magnet AXIOM als Plattform für Cloud-, Mobil- und Computerforensik

Magnet AXIOM ist ein umfassendes Tool für die Analyse moderner digitaler Ökosysteme, das Inhalte von Computern, Mobilgeräten, Cloud-Diensten und IoT-Systemen zusammenführt. Die Software überzeugt durch eine benutzerfreundliche Oberfläche, automatisierte Kategorisierung von Inhalten und leistungsfähige Filtermechanismen. Besonders bei der Untersuchung von sozialen Netzwerken, Chatverläufen oder mobilen Apps bietet AXIOM einen strukturierten Zugriff auf relevante Daten und verknüpft diese intelligent mit zeitlichen und geografischen Metadaten.

Cellebrite UFED für mobile Endgeräte und App-Daten

Cellebrite UFED ist führend in der mobilen Forensik und ermöglicht das Extrahieren, Entschlüsseln und Analysieren von Daten aus Smartphones, Tablets und anderen mobilen Geräten. Es unterstützt eine Vielzahl von Plattformen, darunter iOS, Android, Windows Mobile und Blackberry. Forensiker nutzen Cellebrite insbesondere bei der Untersuchung von Kurznachrichten, Anruflisten, GPS-Daten und App-Inhalten. Auch bei gelöschten oder verschlüsselten Informationen liefert die Software oft verwertbare Ergebnisse durch Zugriff auf tieferliegende Speicherbereiche.

Anforderungen an forensische Softwarelösungen

Unabhängig vom konkreten Einsatzgebiet müssen forensische Werkzeuge bestimmte Voraussetzungen erfüllen, um rechtlich verwertbare Ergebnisse zu liefern. Dazu gehören eine unverfälschte Datenauswertung, die vollständige Protokollierung aller Arbeitsschritte sowie die Möglichkeit zur Reproduzierbarkeit. Zusätzlich spielt die Akzeptanz der Tools in der Fachwelt eine Rolle: Nur Software, deren Ergebnisse nachvollziehbar und überprüfbar sind, wird in Gerichtsverfahren zugelassen. Forensiker stehen deshalb in der Verantwortung, Werkzeuge sorgfältig auszuwählen und regelmäßig zu kalibrieren.

Technische Komplexität als zentrale Herausforderung

Digitale Systeme werden immer heterogener. Unterschiedliche Betriebssysteme, proprietäre Dateiformate und verschlüsselte Kommunikationswege erschweren forensische Untersuchungen zunehmend. Jedes neue Gerät, jedes Update oder jede Cloud-Plattform bringt Eigenheiten mit sich, die berücksichtigt werden müssen. IT-Forensiker müssen nicht nur über aktuelles Wissen verfügen, sondern in der Lage sein, sich schnell in unbekannte technische Umgebungen einzuarbeiten. Besonders in Unternehmen mit individuell entwickelter Software oder exotischen Systemarchitekturen kann dies die Analyse deutlich verlangsamen.

Verschlüsselung als doppeltes Sicherheitsinstrument

Verschlüsselungstechnologien schützen Daten vor unbefugtem Zugriff – auch vor Ermittlern. Obwohl sie für die Datensicherheit unerlässlich sind, blockieren sie häufig den Zugang zu wichtigen Informationen. Die Entschlüsselung ohne Schlüssel ist in der Praxis oft nicht möglich oder nur unter großem Aufwand durchführbar. Selbst wenn eine forensische Kopie vorliegt, bleibt der Inhalt bei vollständiger Verschlüsselung unzugänglich. Besonders problematisch ist dies bei Geräten, die durch biometrische Sperren oder komplexe Passwörter geschützt sind, etwa moderne Smartphones oder verschlüsselte Containerdateien.

Cloud-Infrastrukturen und fragmentierte Speicherorte

Die Verlagerung von Daten in die Cloud bringt große Vorteile hinsichtlich Verfügbarkeit und Skalierbarkeit, erschwert aber gleichzeitig die forensische Arbeit. Daten befinden sich nicht mehr auf lokalen Systemen, sondern sind über verschiedene Rechenzentren verteilt, die häufig von Drittanbietern verwaltet werden. Der Zugriff auf diese Informationen ist rechtlich und technisch stark reglementiert. In vielen Fällen müssen internationale Rechtswege beschritten werden, was die Dauer und den Erfolg einer Untersuchung erheblich beeinflusst. Zudem sind Metadaten und Änderungsverläufe in Cloud-Diensten oft flüchtig und schwer rekonstruierbar.

Flüchtigkeit digitaler Spuren

Digitale Beweismittel können in Sekunden verschwinden. Temporäre Dateien, Cache-Inhalte oder Daten im Arbeitsspeicher sind nur für kurze Zeit vorhanden und werden bei einem Neustart gelöscht oder überschrieben. Auch automatische Bereinigungsvorgänge, etwa durch Systemoptimierer oder Datenschutztools, löschen potenziell relevante Informationen. IT-Forensiker müssen daher möglichst früh Zugriff auf betroffene Systeme erhalten, um flüchtige Daten zu sichern. Verzögerungen durch organisatorische oder rechtliche Hürden können dazu führen, dass wichtige Spuren unwiederbringlich verloren gehen.

Zeitdruck bei aktiven Angriffen

In akuten Sicherheitsvorfällen stehen Forensiker unter großem Zeitdruck. Wenn ein Angriff noch läuft oder Daten abfließen, müssen gleichzeitig Maßnahmen zur Schadensbegrenzung und zur Beweissicherung erfolgen. Diese Doppelbelastung führt zu schwierigen Entscheidungen: Sofortiges Eingreifen kann Angreifer stoppen, gefährdet aber die Integrität der Spuren. Ein passives Beobachten schützt die Beweise, erlaubt aber weiteren Schaden. Die Abwägung zwischen Reaktionsgeschwindigkeit und Beweisschutz ist eine der anspruchsvollsten Aufgaben in der IT-Forensik.

Rechtliche Unsicherheiten und länderspezifische Regelungen

Die rechtlichen Rahmenbedingungen für digitale Untersuchungen unterscheiden sich von Land zu Land erheblich. Was in einem Staat als zulässige Beweissicherung gilt, kann in einem anderen als Datenschutzverstoß gewertet werden. Besonders bei internationalen Unternehmen oder globalen Cybercrime-Strukturen ist dies ein gravierendes Problem. Forensiker müssen sich mit internationalen Datenschutzgesetzen, Auskunftsverfahren und Compliance-Vorgaben auseinandersetzen. Ein formaler Fehler kann dazu führen, dass sämtliche Erkenntnisse in einem Gerichtsverfahren nicht zugelassen werden.

Technologischer Vorsprung der Angreifer

Cyberkriminelle entwickeln ihre Methoden kontinuierlich weiter. Sie nutzen künstliche Intelligenz, um Angriffe zu optimieren, setzen Rootkits ein, um sich im System zu verstecken, oder verwenden verschlüsselte Kommunikationsprotokolle, um Entdeckung zu vermeiden. Auch polymorphe Malware, die sich mit jeder Ausführung verändert, stellt ein ernsthaftes Hindernis dar. Forensiker müssen daher nicht nur reaktiv analysieren, sondern proaktiv neue Techniken beobachten und Gegenmaßnahmen entwickeln. Die Fähigkeit, unbekannte Bedrohungen zu erkennen, wird immer wichtiger als die Analyse bekannter Angriffsmuster.

Fehlende Standards und Zertifizierungen

Trotz der Bedeutung der IT-Forensik existieren weltweit keine einheitlichen Ausbildungs- oder Zertifizierungsstandards. Viele Experten lernen durch praktische Erfahrung oder interne Schulungen. Zwar gibt es renommierte Zertifikate wie CFCE, GCFA oder CCE, doch sind diese nicht überall anerkannt. Auch auf technischer Ebene fehlt eine allgemeingültige Normierung. Werkzeuge und Methoden unterscheiden sich teils erheblich, was die Vergleichbarkeit und Reproduzierbarkeit von Ergebnissen beeinträchtigen kann. Dies wird besonders relevant, wenn mehrere Gutachter zu einem Fall herangezogen werden.

Datenmengen und Performanceprobleme

Die schiere Menge digitaler Informationen stellt ein praktisches Problem dar. Bei größeren Untersuchungen müssen oft mehrere Terabyte an Daten gesichtet, kategorisiert und analysiert werden. Selbst mit leistungsfähiger Hardware und spezialisierter Software dauert dieser Prozess oft Wochen oder Monate. Die Herausforderung liegt nicht nur in der technischen Verarbeitung, sondern auch in der Relevanzfilterung. Nur ein Bruchteil der Daten enthält tatsächlich verwertbare Hinweise. Die Fähigkeit, diesen Anteil gezielt zu identifizieren, ist entscheidend für den Erfolg einer Untersuchung.

Grenzen der Interpretierbarkeit

Nicht alle digitalen Spuren sind eindeutig interpretierbar. Zeitstempel können manipuliert, Protokolldaten unvollständig oder Systeminformationen widersprüchlich sein. Auch die Intention hinter bestimmten Aktivitäten lässt sich nicht immer zweifelsfrei ableiten. War eine Datei versehentlich geöffnet oder gezielt manipuliert? Stammen Zugriffe von einem echten Benutzer oder von automatisierten Skripten? Diese Fragen zeigen, dass IT-Forensik trotz aller Technik keine exakte Wissenschaft ist. Sie liefert Indizien, keine absoluten Wahrheiten, und erfordert daher stets kritische Einordnung und ergänzende Kontextinformationen.

Aufklärung interner Sicherheitsvorfälle in Unternehmen

In einem mittelständischen Industriebetrieb kam es über Monate hinweg zu wiederholten Datenabflüssen sensibler Fertigungspläne. Die IT-Abteilung entdeckte ungewöhnliche Uploads auf einen privaten Cloud-Speicher. Eine detaillierte forensische Untersuchung offenbarte, dass ein interner Mitarbeiter regelmäßig Daten exportierte und verschlüsselt über das Unternehmensnetzwerk versendete. Die Analyse der Log-Dateien, gepaart mit der Auswertung lokaler Browserdaten und Dateizugriffe, lieferte eindeutige Belege. Eine rechtssichere Dokumentation ermöglichte schließlich die fristlose Kündigung und die Einleitung strafrechtlicher Schritte.

Beweissicherung bei Cyberangriffen auf öffentliche Einrichtungen

Ein kommunales Rechenzentrum wurde Ziel eines komplexen Ransomware-Angriffs, bei dem sämtliche Verwaltungsdaten verschlüsselt wurden. Die Angreifer forderten eine hohe Summe in Kryptowährung, um den Entschlüsselungscode zu liefern. IT-Forensiker sicherten die infizierten Systeme und analysierten die eingesetzten Schadprogramme. Dabei gelang es, die ursprüngliche Infektionsquelle zu identifizieren: eine manipulierte Excel-Datei, die über eine gefälschte Behörden-Mail verbreitet wurde. Die Zusammenarbeit mit dem BSI ermöglichte schließlich eine Rückverfolgung der digitalen Infrastruktur der Täter bis zu einem bekannten Botnetz.

Aufdeckung gefälschter Beweise in einem Zivilprozess

Im Rahmen eines Erbstreits wurde eine E-Mail als zentrales Beweismittel vorgelegt, die angeblich belegen sollte, dass ein Erbe ausgeschlossen werden sollte. IT-Forensiker untersuchten die Metadaten und Header der Nachricht und stellten Unstimmigkeiten im Zeitstempel sowie eine Manipulation im Absenderfeld fest. Durch den Abgleich mit Server-Logs konnte zweifelsfrei belegt werden, dass die E-Mail nachträglich erstellt und in das Postfach importiert wurde. Die Erkenntnisse führten dazu, dass das Gericht die Echtheit des Dokuments verwarf und die Beweislage neu bewertete.

Forensische Aufklärung digitaler Mobbingfälle

Eine Schülerin wurde über Monate hinweg Opfer gezielter digitaler Angriffe. Anonyme Profile verbreiteten diffamierende Inhalte in sozialen Netzwerken, verschickten manipulierte Bilder per Messenger und drohten mit der Veröffentlichung privater Informationen. IT-Forensiker analysierten die verwendeten Accounts und sicherten Daten von Mobilgeräten, Routern und Cloud-Speichern. Die Korrelation von IP-Adressen, Zeitstempeln und Gerätekennungen führte zur Identifikation der Urheber im direkten schulischen Umfeld. Die technische Aufklärung ermöglichte die strafrechtliche Verfolgung und psychologische Unterstützung der Betroffenen.

Nachweis von Vertragsbruch durch digitale Aktivitäten

Ein Handelsvertreter hatte vertraglich zugesichert, nach seinem Ausscheiden keine Kundendaten mitzunehmen oder Konkurrenztätigkeit aufzunehmen. Dennoch tauchten Kundenkontakte bei einem Mitbewerber auf. Die Untersuchung seines dienstlichen Laptops ergab, dass er vor seiner Kündigung systematisch Excel-Listen exportiert, auf USB-Sticks kopiert und anschließend aus dem Papierkorb gelöscht hatte. Die Datenrekonstruktion offenbarte vollständige Kopien von Kundenprofilen, Umsätzen und Gesprächsnotizen. Die gerichtsfeste Auswertung wurde als Beweismittel zugelassen und diente als Basis für Schadensersatzforderungen.

IT-Forensik im Versicherungswesen

Ein Unternehmen meldete einen angeblichen Hackerangriff, bei dem wichtige Geschäftsdaten gelöscht worden seien. Ziel war eine Leistung aus einer Cyber-Versicherung. Die IT-Forensik offenbarte jedoch, dass es keine externen Zugriffe gegeben hatte. Stattdessen zeigte die Analyse, dass ein Mitarbeiter mit erhöhten Rechten systematisch Dateien entfernte und anschließend ein Rollback verhinderte. Die Versicherung verweigerte auf Basis dieser Erkenntnisse die Zahlung, und der Fall führte zu einem arbeitsrechtlichen Verfahren gegen den Mitarbeiter. Ohne die forensische Untersuchung wäre eine Täuschung des Versicherers wahrscheinlich gelungen.

Unterstützung durch externe Ermittlungsdienste

In komplexen Fällen, bei denen digitale und reale Spuren zusammengeführt werden müssen, erfolgt häufig eine Zusammenarbeit zwischen IT-Forensikern und Detekteien. Während technische Spezialisten Daten auswerten, übernehmen Ermittler vor Ort Observationen, Befragungen oder Recherchen. So kann ein vollständiges Bild des Sachverhalts entstehen, das über die rein digitale Analyse hinausgeht. Diese Kombination ist etwa bei Wirtschaftskriminalität, Mitarbeiterüberwachung oder Sabotagevorfällen sinnvoll. Der Erfolg solcher Kooperationen hängt von klarer Kommunikation, rechtlicher Abstimmung und einem strukturierten Vorgehen ab.

Herausforderungen bei verdeckten Ermittlungen

In einem Fall wurde vermutet, dass ein hochrangiger Mitarbeiter sensible Informationen an einen Wettbewerber weiterleitete. Die interne IT durfte aus datenschutzrechtlichen Gründen keine Überwachung einrichten. Stattdessen wurde ein externer Dienst beauftragt, der in Absprache mit einer Detektei eine rechtlich zulässige Überwachung durchführte. Die Kombination aus Logfile-Analyse, Netzwerkmonitoring und externen Beobachtungen führte zur Aufdeckung der Kontaktaufnahme. Die Ergebnisse konnten vollständig dokumentiert und intern wie juristisch verwendet werden. Dieser Fall zeigt, wie technisches Know-how und klassische Ermittlungsarbeit ineinandergreifen können.

Digitale Spurensicherung im familiären Kontext

Ein Ehemann verdächtigte seine Partnerin, heimlich Vermögen auf Krypto-Wallets zu übertragen, um es dem Zugewinnausgleich zu entziehen. Ein IT-Forensiker untersuchte gemeinsam mit einem spezialisierten Berater das Smartphone, das E-Mail-Konto und Browserdaten. Dabei stellte sich heraus, dass es mehrere verschlüsselte Wallets gab, deren Passwörter im Keychain des Browsers gespeichert waren. Der Zugriff auf diese Daten und die anschließende Transaktionsanalyse bestätigten die Vermutung. Die Informationen wurden von einem Rechtsanwalt aufgegriffen und in das Scheidungsverfahren eingebracht.

Prävention durch technische Schwachstellenanalyse

Nicht jeder Einsatz der IT-Forensik erfolgt reaktiv. Immer häufiger werden forensische Methoden zur Prävention genutzt, etwa durch regelmäßige Schwachstellenanalysen, Simulationen von Angriffsszenarien oder die Bewertung forensischer Reaktionsfähigkeit. Unternehmen lassen ihre Systeme prüfen, um im Ernstfall schnell reagieren zu können und Beweise zu sichern. Auch bei der Einführung neuer Softwarelösungen spielt forensische Auditierbarkeit eine Rolle. Die frühzeitige Integration entsprechender Anforderungen schützt nicht nur vor Schäden, sondern auch vor juristischen Auseinandersetzungen.

Verknüpfung digitaler und physischer Ermittlungsmethoden

IT-Forensik liefert präzise Ergebnisse in der virtuellen Welt, doch nicht alle Sachverhalte lassen sich allein durch digitale Spuren klären. In vielen Fällen ist ergänzende Ermittlungsarbeit im realen Umfeld erforderlich. Die Kombination technischer Analyse mit klassischen Methoden wie Observation, Befragung oder Dokumentation vor Ort schafft ein umfassenderes Lagebild. Professionelle Detekteien bieten hier spezifische Expertise, insbesondere bei Fällen mit menschlichen Beteiligten, etwa internen Verstößen, Betrugsverdacht oder Spionageaktivitäten innerhalb eines Unternehmens.

Synergieeffekte durch interdisziplinäre Kooperation

Wenn IT-Forensiker und Detektive ihre jeweiligen Stärken bündeln, entstehen Synergieeffekte, die weit über das hinausgehen, was beide Disziplinen getrennt leisten könnten. Während Forensiker die Datenlage aufbereiten, liefern Detekteien Hintergrundinformationen über beteiligte Personen, überwachen potenzielle Verdächtige oder sichern ergänzende Beweismittel. In Verbindung mit juristischer Beratung und technischer IT-Sicherheit entsteht so ein multidisziplinäres Team, das komplexe Probleme umfassend angehen kann. Besonders in sensiblen Fällen wie Korruptionsverdacht, Geheimnisverrat oder gezielter Sabotage zeigt sich der Mehrwert solcher Zusammenarbeit.

Grenzen der rechtlichen Zulässigkeit

Trotz der Vorteile sind der Kooperation mit Detekteien enge rechtliche Grenzen gesetzt. Datenschutzrecht, Persönlichkeitsrechte und arbeitsrechtliche Vorschriften bestimmen, was erlaubt ist und was nicht. Technische Überwachungsmaßnahmen wie Keylogger, Audioaufzeichnung oder GPS-Tracking unterliegen strengen Vorgaben. Gleiches gilt für die Auswertung privater Kommunikation oder den Zugriff auf persönliche Geräte. Eine professionelle Detektei arbeitet daher stets in enger Abstimmung mit juristischen Experten, um die Rechtssicherheit der gewonnenen Erkenntnisse zu gewährleisten und die Verwertbarkeit vor Gericht nicht zu gefährden.

Anforderungen an professionelle Partner

Nicht jede Detektei ist für eine Zusammenarbeit im digitalen Kontext geeignet. Erforderlich ist ein tiefes Verständnis für technische Zusammenhänge, Erfahrung in komplexen Ermittlungen und ein klares Qualitätsbewusstsein. Seriosität, Diskretion und transparente Kommunikation sind Grundvoraussetzungen. Auch die Fähigkeit, sich schnell auf wechselnde Rahmenbedingungen einzustellen und flexibel auf neue Erkenntnisse zu reagieren, ist entscheidend für den Erfolg. Besonders gefragt sind spezialisierte Ermittlungsdienste mit einem Netzwerk aus IT-Forensikern, Juristen und Technikern, die gemeinsam maßgeschneiderte Lösungen entwickeln.

Fazit

Die IT-Forensik hat sich in den letzten Jahren zu einem unverzichtbaren Instrument der digitalen Aufklärung entwickelt. Sie ermöglicht nicht nur die Untersuchung von Cyberkriminalität, sondern findet zunehmend Anwendung in wirtschaftlichen, rechtlichen und privaten Kontexten. Von der Datensicherung über die Analyse bis zur gerichtsfesten Dokumentation deckt sie ein breites Spektrum ab und bietet zuverlässige Erkenntnisse bei komplexen digitalen Vorfällen. Ob in Unternehmen, Behörden oder im persönlichen Umfeld – forensische Methoden liefern Klarheit, wo Unsicherheit herrscht, und schaffen belastbare Fakten in einer Welt voller digitaler Unwägbarkeiten.

Die Disziplin steht dabei unter permanentem Wandel. Neue Technologien, veränderte Bedrohungslagen und wachsende Datenmengen verlangen kontinuierliche Anpassung. Die Zukunft der IT-Forensik liegt in der intelligenten Automatisierung, dem Einsatz künstlicher Intelligenz und der Integration in ganzheitliche Sicherheitsstrategien. Gleichzeitig wird die Zusammenarbeit mit angrenzenden Fachbereichen immer wichtiger. Ob durch externe Ermittlungsdienste, juristische Expertise oder Sicherheitsarchitektur – nur im Zusammenspiel entsteht ein wirksamer Schutz vor digitalen Gefahren.

Wer sich frühzeitig mit IT-Forensik beschäftigt, investiert nicht nur in Aufklärung, sondern in Prävention, Resilienz und strategische Handlungsfähigkeit in einer zunehmend vernetzten Welt. Denn am Ende zählt nicht nur, wie ein Vorfall aufgeklärt wird – sondern ob man bereit ist, ihn überhaupt zu erkennen.